El blindaje está diseñado para minimizar la radiación electromagnética (EMI, electromagnetic interference) y la diafonía.

Los cables STP de 150 ohm no se usan para Ethernet. Sin embargo, puede ser adaptado a 10Base-T, 100Base-TX, y 100Base-T2Ethernet instalando un convertidor de impedancias que convierten 100 ohms a 150 ohms de los STPs.

PRESURIZACIÓN DE LOS CABLES

La presurización de cables se efectúa para evitar que la humedad entre

en la cubierta del cable en forma de humedad natural y agua, produciendo fallas

en cubierta, empalmes susceptibles y terminales. La planta exterior ideal

(cables) no debe presentar fugas. Debe tener una presión de aire constante y

bajo flujo de aire. Debido a la integración actual de los sistemas y sus fugas

inherentes, muchos de ellos fueron construidos con distribución de aire por

tubo, de tal manera que el aire sea distribuido a grandes extensiones del

cable. De otra forma, estas secciones no tendrían flujo o presión conforme

salga el aire introducido al inicio del cable a través de las fugas. Una de las

razones para esta baja integridad de presión del cable es la falta de un

monitoreo total y mantenimiento proactivo. Un buen sistema de monitoreo y

presurización del mantenimiento proactivo de la planta exterior, se pueden

lograr eficientemente con una buena calidad de aire, de dimensiones adecuadas y

un tubo mínimo alimentador de aire o ninguno. Si los cables se presurizan de

botellas de nitrógeno y si no hay fugas del todo, la presión del cable se

estabiliza. Una vez que la presión se estabilice, el flujo es de cero. Dado que

es casi imposible contar con un sistema completamente hermético al aire (y hay

razones para que no sea así), siempre habrá flujo de aire en los cables. El

aire se introduce al principio de un cable en la oficina central (O.C.) que

tiene un cierto flujo y presión. Mientras el flujo sea constante, la presión en

el cable permanecerá constante. El secador de aire debe proporcionar el flujo

de aire necesario para lograr una presión constante y su capacidad normal. Si

el secador debe proporcionar flujos más altos que su capacidad normal

establecida, entonces, se debe instalar un secador más grande o uno secundario.

Si esto no se lleva a cabo, no se reducirán los flujos del cable, los costos de

mantenimiento se incrementarán dramáticamente o se descompondrá el secador. A

la inversa, si el secador necesita producir sólo un flujo menor que el de su

capacidad normal y el mantenimiento se lleva a cabo rutinariamente, de acuerdo

a las especificaciones del fabricante, el secador durará indefinidamente.

LA ESTRUCTURA DE LOS CABLES

Conector Rj45

El conector RJ45 (RJ significa Registered Jack)

es uno de los conectores principales utilizados con tarjetas de red Ethernet,

que transmite información a través de cables de par trenzado. Por este motivo,

a veces se le denomina puerto Ethernet.El conector RJ-45 es utilizado para

enlazar redes de telefonía. Podemos encontrar en diferentes formatos según

nuestras necesidades.

Alicate

Luego de haber conectado el

cable de acuerdo a las necesidades de los controles y distancia establecidos se

debe cortar cada uno de los extremos del cable alineado los hilos para que se puedan

ajustar de forma correcta en el conector, después de haber cortado se debe

insertar una porción aproximadamente 8 mm dentro del conector.

Ponchadora

La ponchadora es la

herramienta análoga a una crimpeadora de conectores RJ45, ya que es para los

conectores RJ45 hembra que van en la pared o en los puestos de trabajo.

Funciona por compresión e

impacto, ya que tiene un resorte interno que golpea los hilos de los cables UTP

de red una vez que se ordenan, según un código de colores específicos sobre las

cuchillas que tiene un módulo RJ45 hembra.

Diseño

de Redes

Antes de adquirir

equipamiento o decidirse por una plataforma de soporte físico, se debe tener

una clara idea de la naturaleza de sus problemas de comunicación. En realidad,

si usted está leyendo este libro es porque necesita conectar sus redes de

computadoras para compartir recursos y en última instancia acceder a Internet.

El diseño de red que elija para implementarlo debe concordar con los problemas

de comunicaciones que está tratando de resolver. ¿Necesita conectar un lugar

remoto a una conexión de Internet en el centro de su campus? ¿Es probable que

su red crezca para incluir varios lugares alejados? ¿La mayoría de los

componentes de su red van a estar instalados en locaciones fijas, o se va a

expandir para incluir cientos de computadoras portátiles itinerantes y otros

dispositivos?

Diseñando

la red física

Puede parecer raro que

hablemos de la red “física” cuando construimos redes inalámbricas. Después de

todo ¿dónde está la parte física de la red? En estas redes, el medio físico que

utilizamos para la comunicación es obviamente la energía electromagnética. Pero

en el contexto de este capítulo, la red física se refiere al tema mundano de dónde

poner las cosas. ¿Cómo va a organizar el equipamiento de forma que pueda

alcanzar a sus clientes inalámbricos? Sea que deba llegar hasta una oficina en

un edificio o exten-29derse a lo largo de muchas millas, las redes inalámbricas

son organizadas en estas tres configuraciones lógicas:

• Enlaces punto a punto

• Enlaces punto a multipunto

• Nubes multipunto a

multipunto

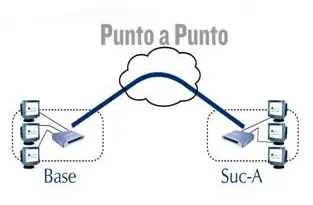

Punto

a punto

Los enlaces punto a punto

generalmente se usan para conectarse a Internet donde dicho acceso no está

disponible de otra forma. Uno de los lados del enlace punto a punto estará

conectado a Internet, mientras que el otro utiliza el enlace para acceder al

mismo. Por ejemplo, una Universidad puede tener una conexión Frame Relay o una

conexión VSAT dentro del campus, pero difícilmente podrá justificar otra

conexión de la misma índole a un edificio muy importante fuera del campus. Si el

edificio principal tiene una visión libre de obstáculos hacia el lugar remoto,

una conexión punto a punto puede ser utilizada para unirlos. Ésta puede

complementar o incluso remplazar enlaces discados existentes.

Con antenas apropiadas y

existiendo línea visual, se pueden hacer enlaces punto a punto seguros de más

de treinta kilómetros.

Punto

a multipunto

La siguiente red más

comúnmente encontrada es el punto a multipunto donde varios nodos 1 están

hablando con un punto de acceso central, esta es una aplicación punto a

multipunto. El ejemplo típico de esta disposición es el uso de un punto de

acceso inalámbrico que provee conexión a varias computadoras portátiles. Las

computadoras portátiles no se comunican directamente unas con otras, pero deben

estar en el rango del punto de acceso para poder utilizar la red.

No hay comentarios:

Publicar un comentario